Проблеми безпеки з’являються скрізь, і знайдено останнього хакера використання вразливості плагіна WordPress крім того, він призначений для обмеження доступу користувачів до можливостей WordPress і краще контролювати їхні дозволи.

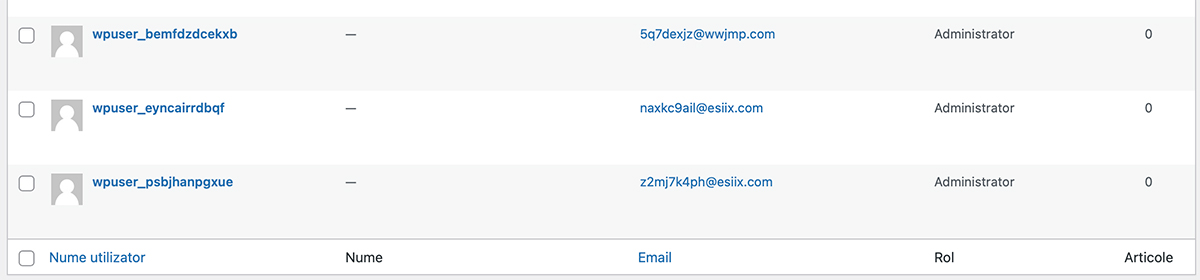

Якщо у вас є блог, інтернет-магазин, запущений презентаційний сайт WordPress і модуль Можливості PublishPress, добре перевірити, якщо не в Dashboard → Users → All Users → Administrator, немає користувачів, яких ви не знаєте, і в більшості випадків вони мають назву форми "wpuser_sdjf94fsld».

Я натрапив на цей хак у кількох інтернет-магазинах і швидко прийшов до висновку, що єдиним загальним елементом є плагін Можливості PublishPress, який представляє a вразливість, яка дозволяє додати користувача з рангом Administrator, без необхідності в стандартному процесі реєстрації.

На деяких сайтах WordPress Зловмисники задовольнилися тим, що просто додали нових користувачів з рангом administrator, не завдаючи жодної шкоди. А може, не встигли.

Інші ж, навпаки, були виготовлені перенаправлення WordPress Address (URL) та/або сайт Address (URL) на зовнішні сторінки та, швидше за все, віруси. Ознака того, що ті, хто проводив ці атаки, не мали розуму. Це найкраща частина безпеки.

Звичайно, не приємно прокидатися, що інтернет-магазин, веб-сайт чи блог перенаправлені на інші веб-адреси, але добре те, що на даний момент той, хто взяв під контроль, не завдав жодної іншої шкоди. Начебто, видалення вмісту, введення спам-посилань у всю базу даних та інші божевільні речі. Я не хочу давати ідеї.

Як вирішити проблему безпеки, якщо на нас вплинув експлойт wpuser_ WordPress?

Ми беремо сценарій, за яким ведеться блог WordPress була вражена хаком «wpuser_» і була перенаправлена на іншу веб-адресу. Отже, очевидно, що ви більше не можете увійти та зайти в інформаційну панель.

1. Підключаємось до бази даних ураженого сайту. Через phpMyAdmin або будь-який інший шлях керування. Дані аутентифікації бази даних знаходяться у файлі wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Мергем у “wp_options«І на колоні»optons_value"Ми переконаємося, що це правильна адреса нашого сайту за адресою"siteurl"І"home».

Звідси він практично перенаправлений на іншу адресу. Після зміни адреси веб-сайту він знову стане доступним.

3. Все в «wp_options«Ми перевіряємо, що електронна адреса адміністратора також не була змінена. Ми перевіряємо на «admin_email«Бути правильним. Якщо він неправильний, ми змінюємо його та передаємо законну адресу. Тут я знайшов"admin@example.com».

4. Перейдіть до панелі інструментів і зробіть це update терміновий плагін Можливості PublishPress або вимкніть його та видаліть із сервера.

5. в Dashboard → Users → All Users → Administrator ми видаляємо нелегітимних користувачів з рангом Administrator.

6. Ми змінюємо паролі законних користувачів з правами на Administrator і пароль бази даних.

Було б доцільно встановити та налаштувати модуль безпеки. Wordпаркан Безпека забезпечує достатній захист у безкоштовній версії для таких атак.

Я не витрачав багато часу на пошуки місця вразливості Можливості PublishPress, але якщо у вас є заражений сайт цим експлойтом, може допомогти вам позбутися від нього. Коментарі відкриті.

Дивіться цей пост, щоб дізнатися більше на цю тему: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/