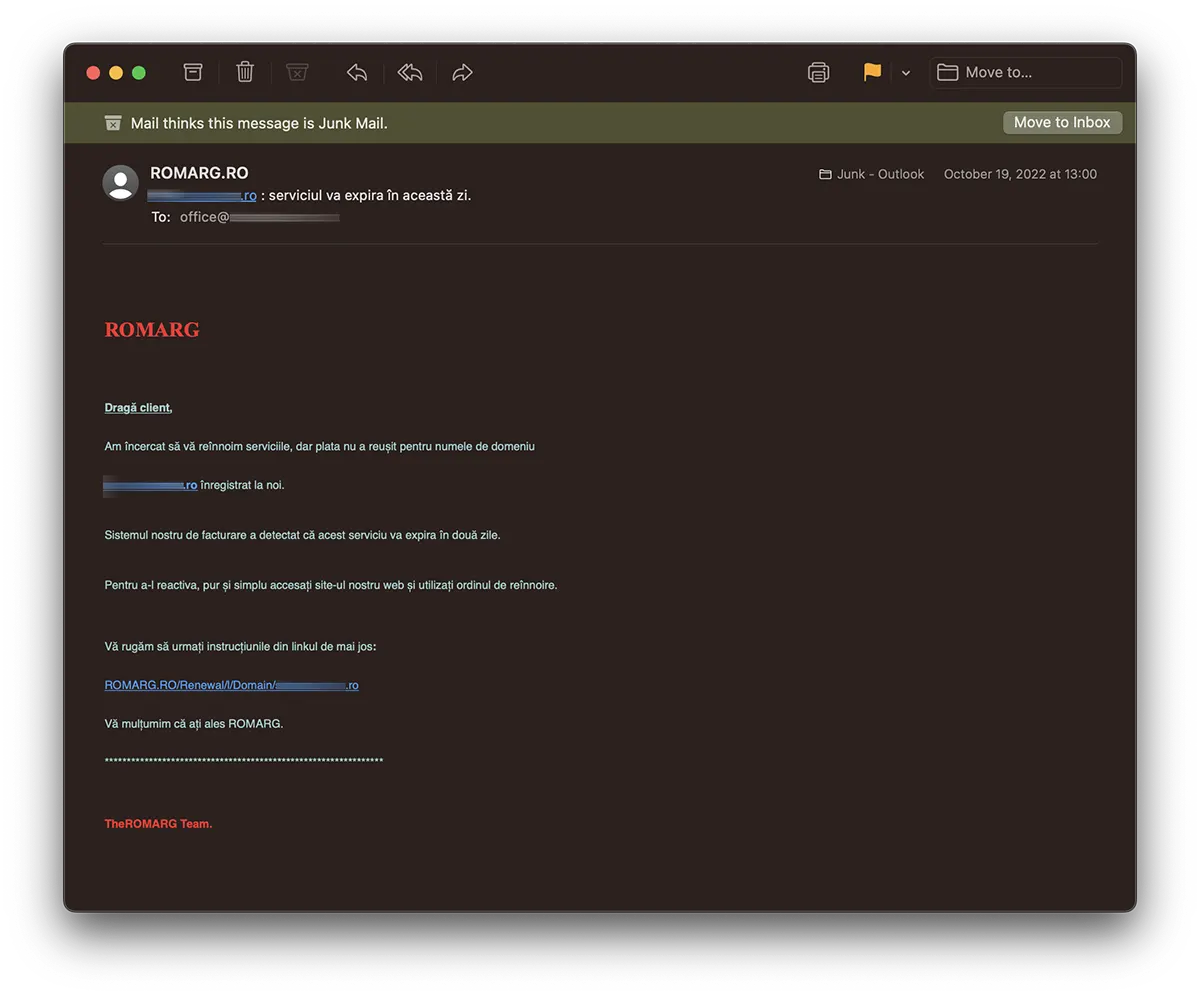

Це нова практика фішингова атака електронною поштою (шахрайським), яка націлена на власників доменів .ro, особливо тих, чиї домени зарезервовано та/або розміщено на РОМАРГ.

Протягом кількох днів декілька власників доменів .ro отримували електронні листи, в яких повідомлялося, що послуги для домен, зареєстрований через ROMARG скоро закінчиться, і термін дії потрібно продовжити. Протягом 2 днів.

У тексті повідомлення, отриманого електронною поштою, вказується а фальшиве гіперпосилання який, якщо отримати доступ, веде на сторінку, де запитуються конфіденційні дані здійснення онлайн-платежів. Звичайно, ці дані нескладні викрадений зловмисником (якщо їх вносить потерпілий). Практика називається шахрайським. Кіберзлочинність.

Шановний клієнте, ми намагалися поновити ваші послуги, але платіж за доменне ім’я не вдалося доменне ім'я.ro зареєстрований у нас.

Команда ROMARG.

Наша платіжна система виявила, що термін дії цієї послуги закінчується через два дні.

Щоб повторно активувати його, просто перейдіть на наш веб-сайт і скористайтеся замовленням поновлення.

Будь ласка, дотримуйтесь інструкцій за посиланням нижче:

ROMARG.RO/Renewal/l/Domain/numedomeniu.ro

Дякуємо, що обираєте ROMARG.

З "TheROMARG Team” неправильно написаний і пофарбований червоним, вони ніби віддали його, але серед сотень одержувачів знайдуться ті, хто потрапить у сітку цієї електронної фішингової атаки.

Як виявити підроблене гіперпосилання під час фішингової атаки електронною поштою

Цей тип фішингових повідомлень, які використовують підроблені посилання (гіперпосилання), є найбільш оманливим і одним з найбільш використовуваних зловмисниками методів. Багато користувачів не знають, як це зробити різниця між посиланням, яке відображається в повідомленні, і справжнім посиланням хто стоїть за ним. Тобто ту, до якої користувач потрапляє, клацаючи.

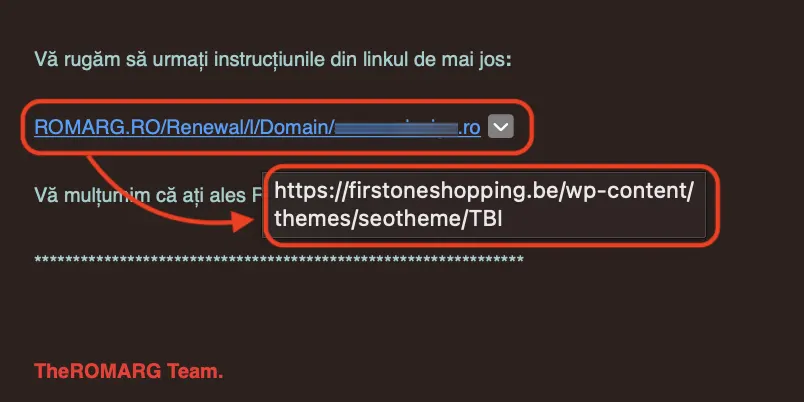

У наведеному вище повідомленні, якщо ми наведемо курсор на URL-адресу, вказану зловмисником (у гіперпосиланні), без клацання, ми помічаємо, що нас відправляють на іншу веб-адресу, ніж указана в повідомленні. https://firstoneshopping.be/….

У більшості випадків у цій фішинговій електронній пошті з підробленим гіперпосиланням зловмисник використовує надійні імена для відображеної веб-адреси. Google, iCloud, Microsoft. В даному випадку він представлений великими літерами "ROMARG.RO/…».

Це ще більш агресивна практика spoofed URL. Коли адреса інтернет-домену, на якому здійснюється шахрайство, близька за назвою до законної адреси на яких облікові записи користувачів.

Справжнє посилання, але з підробка веб-адреси було б так: https://romarg-ro.io/... Випадково деякі користувачі будуть введені в оману "romarg-ro" в назві URL-адреси. Припинення (TLD) .io вказує на те, що домен зареєстрований у британській зоні Індійського океану і не підпадає під майже жодне законодавство. Отже, це сприятливе середовище для онлайн-шахрайства.

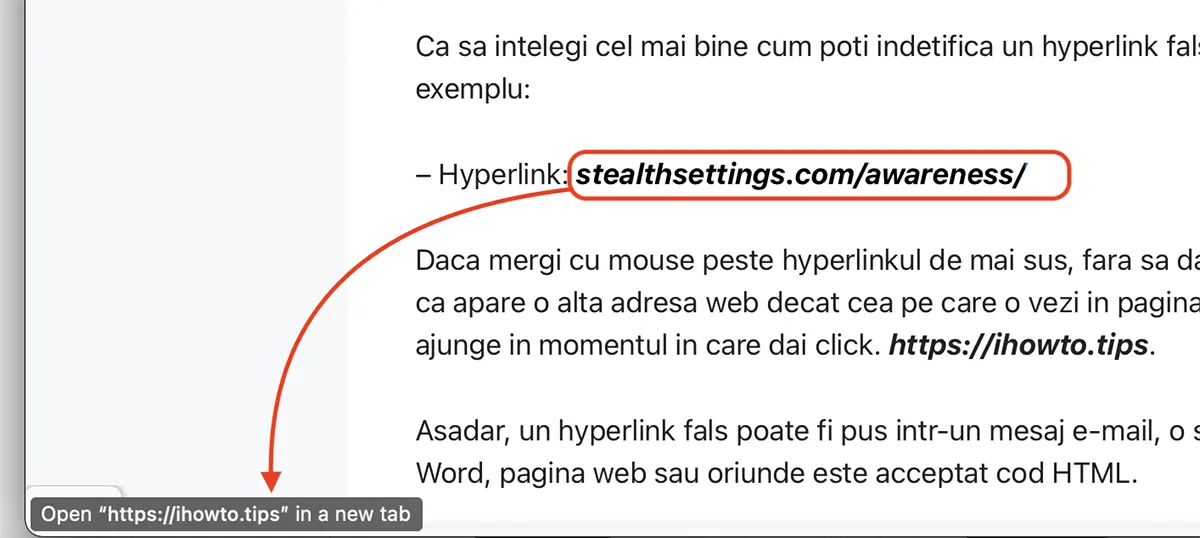

Щоб краще зрозуміти, як можна визначити підроблене гіперпосилання у фішинговому повідомленні, подивіться на приклад:

– Гіперпосилання: stealthsettings.com/awareness/

Якщо ви наведете курсор миші на гіперпосилання вище, не клацаючи, ви помітите, що внизу відображається інша веб-адреса, ніж та, яку ви бачите на веб-сторінці. Справжня адреса, на яку ви потрапите, клацнувши. https://ihowto.tips.

Так, фальшиве гіперпосилання можна розмістити в електронному повідомленні (для фішингової атаки електронної пошти), підписі електронного листа, документі Word, веб-сторінка або будь-де, де приймається код HTML.

Увагу є найкращим "програмним забезпеченням". захист від комп'ютерних атак цього типу. обізнаність.